Антивирус Dr.Web является одним из самых замечательных инструментов защиты компьютера от вирусов. Но, по мнению автора этой статьи, настройки по умолчанию являются недостаточными для того, чтобы защитить надежно ваш компьютер. Какие настройки стоит сделать сразу после установки программы на компьютер мы и рассмотрим более подробно на примере настройки программы Dr.Web Security Space 7-й и 8-версий.

Важное замечание: в данной статье рекомендовано только включение тех настроек, которые в программе Dr.Web по умолчанию отключены, но, на наш взгляд, включение которых будет полезным и повысит безопасность вашего ПК. Те же настройки, которые являются важными, но уже включены по умолчанию в данной статье не обсуждаются. Так же коснемся настроек некоторых функций, вновь появившихся в версии 8.0.

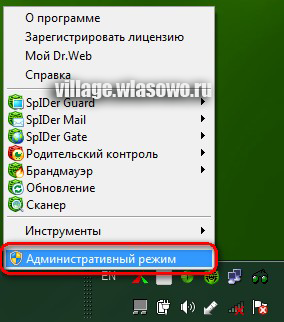

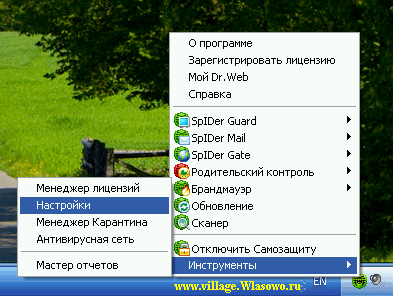

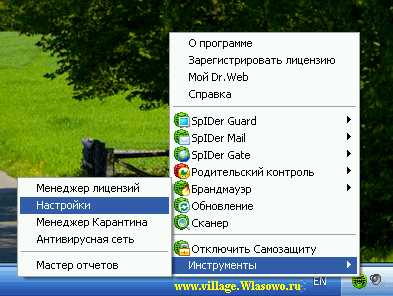

Для этого кликните на значке программы Dr.web в системном трее (правый нижний угол экрана) правой кнопкой мыши и, в появившемся контекстном меню выберите пункт «Административный режим». На запрос системы о подтверждении действия ответьте утвердительно.

Настройка Dr.Web 8.0

В результате на экране откроется вкладка «Основные» единого окна настроек программы Dr.Web (рис.2):

Настройка общих параметров программы Dr.Web 8.0.

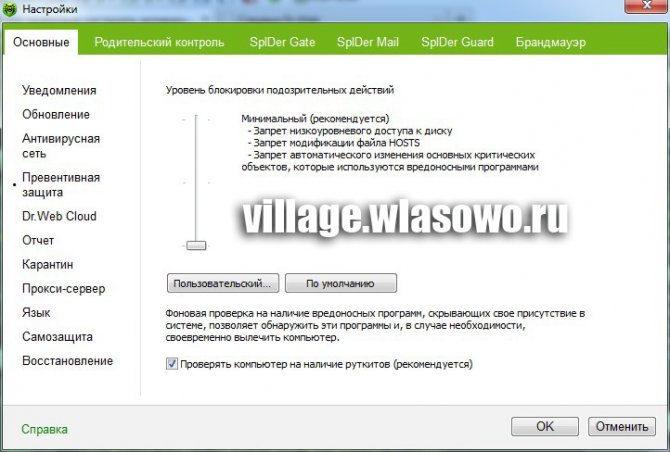

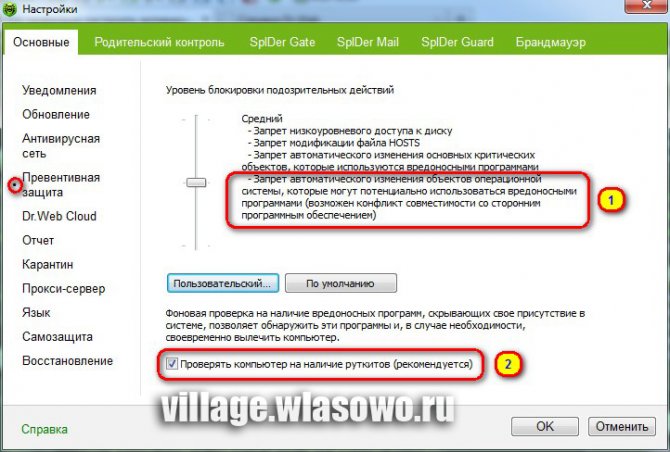

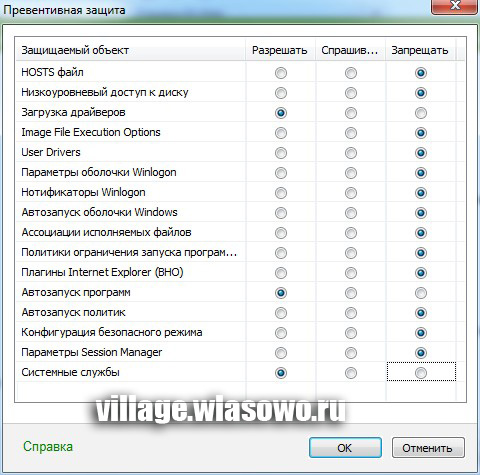

- «Уровень блокировки подозрительных действий» установить на средний уровень. По умолчанию ползунок «Уровня блокировки подозрительных действий» установлен на «Минимальный (рекомендуется)». При данном уровне блокировки такие параметры как:«Запрет модификации системного файла HOSTS», «Запрет приложениям низкоуровневой записи на жесткий диск», «Запрет модификации важных объектов Windows», а также защита ассоциации исполняемых файлов и конфигурации безопасного режима уже установлены. Но если пользователь активно использует сеть интернет, локальную сеть или сторонние сменные носители, как нам кажется, разумнее было бы установить именно средний уровень блокировки, который запрещает автоматическое изменение объектов системы, могущие, быть потенциально использованы вредоносными программами. Однако следует иметь в виду, что возможен конфликт совместимости со сторонним программным обеспечением, использующим защищаемые ветки реестра, о чем дословно и указывается в данной настройке.

Важное замечание: Если при установке важных обновлений от Microsoft или при установке и работе программ (в том числе программ дефрагментации) возникают проблемы, следует отключить запрет на низкоуровневую запись на жесткий диск или другие опции в пользовательском режиме.

Уровень блокировки подозрительных действий, которые могут привести к заражению вашего компьютера, пользователь может гибко настроить в «Пользовательском режиме» (Рис.5). Например, некоторые вирусы, примостившись в недрах вашего ПК (т.н. черви), загружают из сети свой основной вредоносный код и устанавливают его автоматическую загрузку при следующем запуске ПК. При желании, например, можно защитить параметры автозагрузки системы (а чтобы видеть, кто желает прописать себя в автозагрузку установить параметр для опции «Автозапуск программ» на «Спрашивать», и тогда Dr.Web выдаст соответствующий запрос, разрешить ли той или иной программе прописаться в автозагрузке).

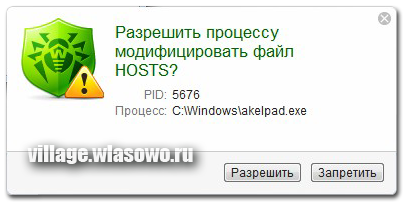

Или другой пример, если вы для каких-то целей используете файл «HOSTS» (можно, например, переадресовать адрес какого-либо сайта на локальный компьютер, запретив к нему, таким образом, доступ), то Dr.Web при стандартных настройках расценит это как угрозу и вернет файл hosts в первоначальное состояние. А установив в пользовательском режиме для опции «HOSTS файл» настройку «Спрашивать», вы сможете отредактировать этот файл, ответив положительно за запрос антивируса (Рис.6).

- Проверить установку флага «Проверять компьютер на наличие руткитов (рекомендуется)». Необходимо удостоверится, что флаг данной настройки установлен, т.к. это очень важная настройка (Рис.4). Входящий в состав Dr.Web Антируткит позволяет в фоновом режиме проводить проверку вашей операционной системы на наличие сложных угроз и при необходимости проводит лечение активного заражения. Руткиты - вредоносные программы, предназначенные для сокрытия изменений в операционной системе, таких как работа определенных процессов, модификация ключей реестра, папок или файлов и являются опаснейшим классом вредоносных программ, именно в силу того, что данные вредоносы труднообнаружимы и стремятся овладеть наибольшими привилегиями в системе. Поиск руткитов производится в системном BIOS компьютера и таких критических областях Windows, как объекты автозагрузки, запущенные процессы и модули, оперативная память, MBR/VBR дисков и др. Производитель утверждает, что антируткит Dr.Web бережно расходует системные ресурсы операционной системы с учетом производительности аппаратного обеспечения.

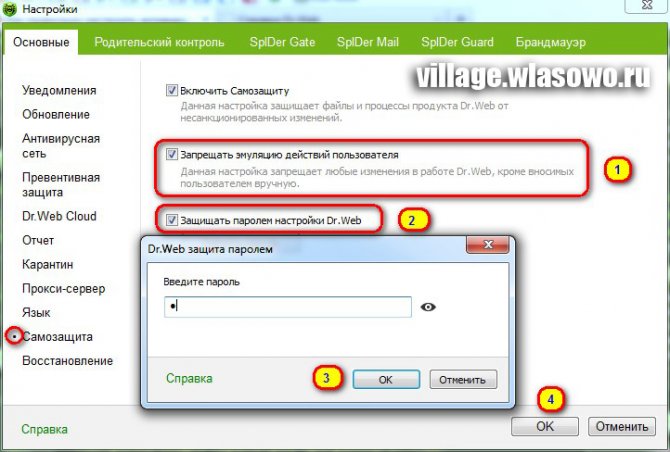

- Установить флаг – «Запрещать эмуляцию действий пользователя» (п.1.Рис.7). Данная настройка позволяет предотвратить любые изменения в работе Dr.Web, производимые автоматизированно. В том числе будет запрещено исполнение скриптов, эмулирующих работу пользователя с программой Dr.Web, запущенных самим пользователем.

- По желанию — «Защищать паролем настройки Dr.Web». Данная настройка не является обязательной. Но она может полезной в следующих случаях. Если кроме Вас компьютер использует кто-то, кто не обладает достаточными знаниями, то для предотвращения несанкционированного доступа к настройкам можно установить пароль. И еще. При отключении некоторых важных модулей, например, SpIDer Guard, SpIDer Gate, Брандмауэра антивирус Dr.Web открывает окошко с капчей (CAPTCHA) – некую картинку, цифры, изображенные на которой предлагается ввести в текстовое поле, чтобы завершить операцию отключения. Так вот, если включить опцию защиты настроек паролем, то вместо этой капчи программа предложит ввести этот самый пароль. Если, например, ввести в качестве пароля «0000», то согласитесь, вводить такой пароль будет удобней, чем каждый раз вглядываться, что за циферки там изображены. Но отключать эти модули рекомендуется лишь ненадолго и в исключительных случаях (в каких – решать Вам и это не тема данной статьи).

Настройки модуля SpIDer Guard программы Dr.Web 8.0.

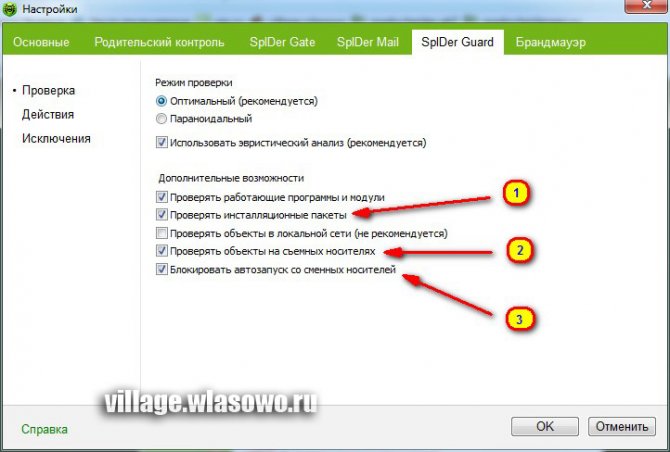

- Установить флаг – «Проверять инсталляционные пакеты». Включение данной настройки может кому-то показаться спорной, но, по мнению автора, для большей безопасности Вашего ПК все же стоит активизировать данную настройку.

- Установить флаг – «Проверять объекты на съемных носителях».Установите этот флажок, чтобы сканировать файлы на сменных носителях информации (CD/DVD диски, магнитные диски (FDD), flash-накопители и прочие носители информации, подключаемые через USB-порт и т.п.) при любом обращении к ним, в том числе при открытии файлов с правами только на чтение. Если флажок снят, то сканирование файлов на сменных носителях будет производиться только при запуске этих файлов на исполнение. Основные каналы распространения вирусов, особенно в офисе, это интернет и флеш накопители. Очень часто приходится переносить информацию с одного компьютера на другой, а вместе с ним и вирусы. Установка этого параметра на наш взгляд является просто обязательной. Вирусы, переносимые с флешек, особенно на работе, просто бич современных ПК.

- Установить флаг – «Блокировать автозапуск со сменных носителей».Данная настройка запрещает автоматический запуск активного содержимого внешних носителей данных (CD/DVD дисков, флеш-памяти и т.д.). Использование этой настройки помогает предотвратить заражение вашего компьютера через внешние носители. Но также может вызывать некоторые неудобства в связи с тем, что установка программ с CD дисков не будет происходить автоматически, и меню таких дисков не будут запускаться. Но, учитывая количество заражений ПК вирусами именно со сменных носителей, включение данной настройки представляется необходимой. Ведь именно посредством автозапуска активизируется большинство вредоносного кода с любимых нами и так необходимых флешек. Хочется отметить, что иногда автозапуск со сменных носителей бывает необходим. В таких случаях рекомендуется проверить сменный носитель сканером Dr.Web и только потом, временно(!), отключить данную настройку.

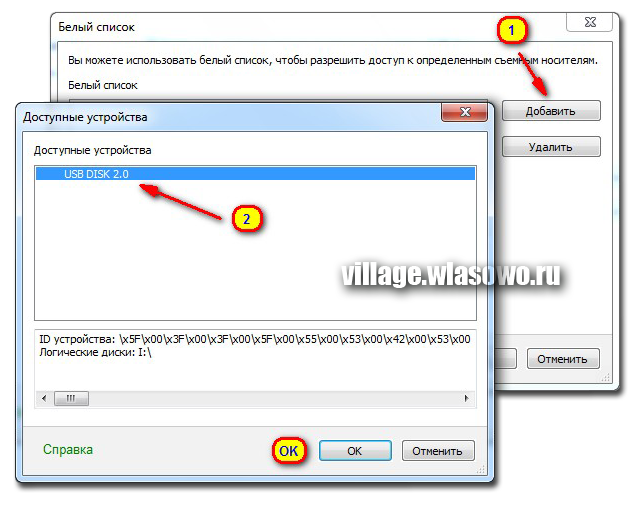

Среди новшеств Dr.Web 8.0, связанными со съемными носителями, в модуле родительского контроля появилась очень интересная возможность контроля доступа к сменным носителям, позволяющая разрешать доступ только к доверенным носителям.

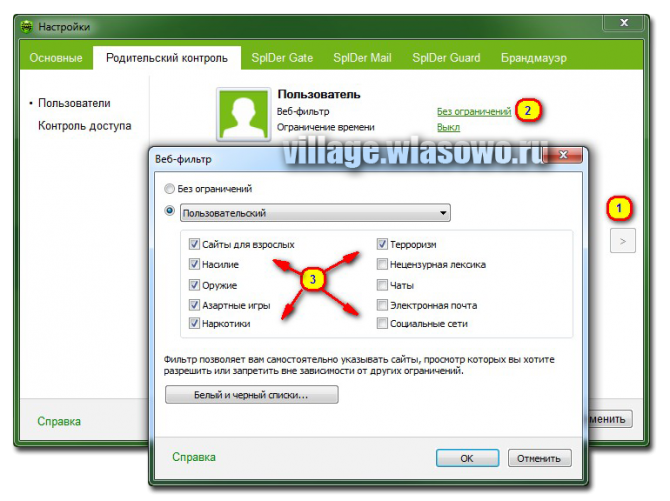

Настройки модуля «Родительский контроль» программы Dr.Web 8.0.

Аналогичным образом можно запретить или ограничить доступ к конкретному файлу или папке, отдельному устройству или целому классу устройств на вашем ПК, установив флажок «Контролировать доступ к следующим объектам» и выбрав их в списке.

Настройка Dr.Web 7.0

В результате на экране откроется окно общих настроек программы Dr.Web (рис.13):

Настройка общих параметров программы Dr.Web 7.0.

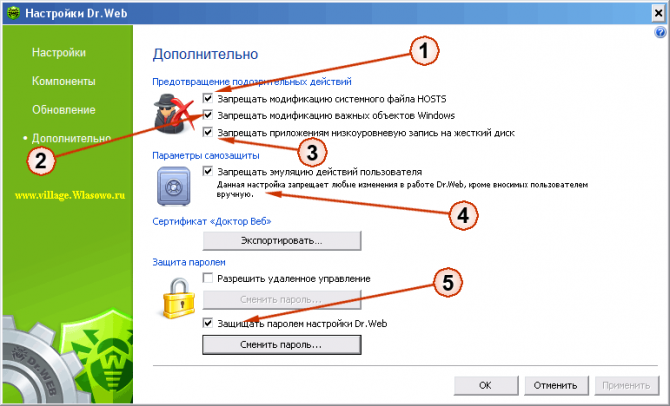

В справочной системе Dr.Web эти настройки именуются как «настройки модуля управления SpIDer Agent» В окне «Настройки Dr.Web» (рис.13) необходимо перейти на вкладку «Дополнительно» (щелкаем мышкой в левой части окна). Здесь необходимо установить пять настроек, установив галочки в соответствующих чекбоксах. По умолчанию, после установки программы, эти настройки не включены и для надежной защиты Вашего ПК их рекомендуется включить. Итак:

- Установить флаг – «Запрещать модификацию системного файла HOSTS». Файл hosts —содержит базу данных доменных имен и используется при их трансляции в сетевые адреса узлов. Некоторые вирусы, при помощи модификации данного файла, могут либо блокировать доступ на сайт антивирусной программы и, таким образом, предотвратить загрузку бесплатного сканера для проверки системы. Такого, например, как CureIt. Так же с помощью этого файла можно перенаправлять пользователя на страницы, внешне похожие на популярные ресурсы (социальные сети, почтовые сервисы и т.д.), куда невнимательный пользователь вводит учетные данные, попадающие таким образом к злоумышленникам и т.д.

- Установить флаг – «Запрещать модификацию важных объектов Windows». Включение данной настройки защищает определенные ветки реестра Windows от модификаций. Здесь мы не будем перечислять, какие именно ветки реестра будут защищены, об этом можно прочесть в справочной системе программы Dr.Web. Скажем лишь, что модификация данных настроек широко используется всякими вирусами и руткитами для облегчения собственного существования и усложнения борьбы с ними пользователя.

- Установить флаг – «Запрещать приложениям низкоуровневую запись на жесткий диск». Данная настройка запрещает приложениям запись на жёсткий диск посекторно, не обращаясь к файловой системе.

- Установить флаг – «Запрещать эмуляцию действий пользователя».Данная настройка позволяет предотвратить любые изменения в работе Dr.Web, производимые автоматизированно. В том числе будет запрещено исполнение скриптов, эмулирующих работу пользователя с программой Dr.Web, запущенных самим пользователем.

- По желанию — «Защищать паролем настройки Dr.Web». О том, чем может быть полезна данная настройка, сказано выше в соответствующем пункте о настройках 8-й версии.

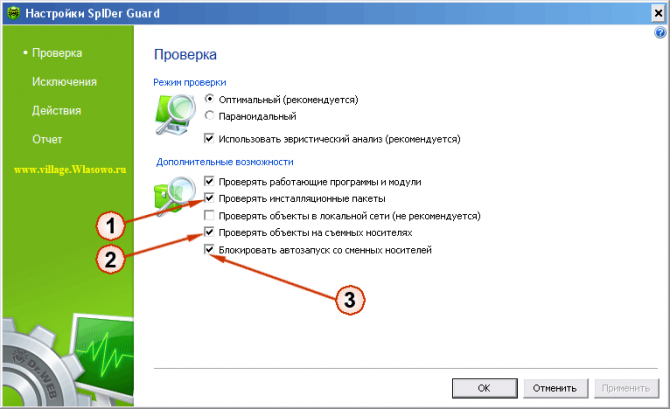

Настройки модуля SpIDer Guard Dr.Web 7.0.

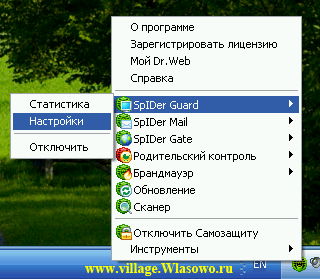

Теперь перейдем к настройке модуля SpIDer Guard. Чтобы вызвать окно настроек этого модуля снова возвращаемся к значку Dr.Web в системном трее (нижний правый угол экрана), кликаем правой кнопкой мыши и выбираем меню «SpIDer Guard», далее подменю «Настройки» (рис.14).

В появившемся окне настроек (рис.15) добавляем всего три настройки.

Установить флаг – «Проверять инсталляционные пакеты». Пояснение к настройке аналогично соответствующей настройке для Dr.Web 8.0.- Установить флаг – «Проверять объекты на съемных носителях».Пояснение к настройке аналогично соответствующей настройке для 8-й версии.

- Установить флаг – «Блокировать автозапуск со сменных носителей».Данная настройка соответствует аналогичной настройке для Dr.Web 8.0.

|

|

Скачать инструкцию Как настроить Dr Web 7.0 в формате эл.книги(exe) - Set.Dr.Web.zip [719,38 Kb] (cкачиваний: 217) |

Настройка брандмауэра Dr.Web

Видео. Настройка брандмауэра Dr.Web. Часть 1.

Видео. Настройка брандмауэра Dr.Web. Часть 1.  Видео. Настройка брандмауэра Dr.Web. Часть 2.

Видео. Настройка брандмауэра Dr.Web. Часть 2.